Certamente la maggioranza di noi sa cosa significhi la tecnologia OCR, che permette di estrarre il testo da un’immagine o da un documento digitale in modo che possa essere modificato lavorando sullo stesso documento in molti modi.

Oltre ai software che sono deputati a questa tipologia di operazioni da tempo, ormai esistono, delle risorse online, quali, ad esempio, OCRconvert.

Questo è un servizio web freeware ed utilizzabile senza alcuna sottoscrizione che, consentirà dunque di convertire le immagini che contengono elementi testuali in veri e propri file di testo, questo tool è compatibile con una vasta gamma di estensioni quali JPG, PNG, BMP, GIF, TIFF ed anche file PDF multipagina.

L’uso del servizio online è semplicissimo poiché è sufficiente scegliere uno o più file sui quali operare effettuandone l’upload (è possibile caricare anche fino a 5 files ), selezionare la lingua nella quale risulta scritto il testo presente nel file d’origine compreso l'italiano e cliccare sul pulsante Process.

Attendere il tempo necessario per compiere l'operazione ed OCRconvert mostrerà dunque il testo sottoforma di un file TXT che potrà poi essere utilizzato in varie modalità dall'utente.

OCRCONVERT

domenica 31 luglio 2011

UTILIZZARE UN SERVIZIO OCR ONLINE

Certamente la maggioranza di noi sa cosa significhi la tecnologia OCR, che permette di estrarre il testo da un’immagine o da un documento digitale in modo che possa essere modificato lavorando sullo stesso documento in molti modi.

Oltre ai software che sono deputati a questa tipologia di operazioni da tempo, ormai esistono, delle risorse online, quali, ad esempio, OCRconvert.

Questo è un servizio web freeware ed utilizzabile senza alcuna sottoscrizione che, consentirà dunque di convertire le immagini che contengono elementi testuali in veri e propri file di testo, questo tool è compatibile con una vasta gamma di estensioni quali JPG, PNG, BMP, GIF, TIFF ed anche file PDF multipagina.

L’uso del servizio online è semplicissimo poiché è sufficiente scegliere uno o più file sui quali operare effettuandone l’upload (è possibile caricare anche fino a 5 files ), selezionare la lingua nella quale risulta scritto il testo presente nel file d’origine compreso l'italiano e cliccare sul pulsante Process.

Attendere il tempo necessario per compiere l'operazione ed OCRconvert mostrerà dunque il testo sottoforma di un file TXT che potrà poi essere utilizzato in varie modalità dall'utente.

OCRCONVERT

Oltre ai software che sono deputati a questa tipologia di operazioni da tempo, ormai esistono, delle risorse online, quali, ad esempio, OCRconvert.

Questo è un servizio web freeware ed utilizzabile senza alcuna sottoscrizione che, consentirà dunque di convertire le immagini che contengono elementi testuali in veri e propri file di testo, questo tool è compatibile con una vasta gamma di estensioni quali JPG, PNG, BMP, GIF, TIFF ed anche file PDF multipagina.

L’uso del servizio online è semplicissimo poiché è sufficiente scegliere uno o più file sui quali operare effettuandone l’upload (è possibile caricare anche fino a 5 files ), selezionare la lingua nella quale risulta scritto il testo presente nel file d’origine compreso l'italiano e cliccare sul pulsante Process.

Attendere il tempo necessario per compiere l'operazione ed OCRconvert mostrerà dunque il testo sottoforma di un file TXT che potrà poi essere utilizzato in varie modalità dall'utente.

OCRCONVERT

sabato 30 luglio 2011

NASCONDERE FILES DENTRO AD UN'IMMAGINE

Una delle funzionalità utilizzate di recente per nascondere i propri files e messaggi dagli occhi indiscreti è la steganografia, ossia la tecnica per mezzo della quale è possibile nascondere e criptare specifici dati direttamente all’interno di un’immagine.

Questa è una tecnica che, che può essere utilizzata in moltissime situazioni, come abbiamo visto esistono una grande varietà di software adatti allo scopo, quasi tutti però sono di difficile uso e non facili da utilizzare perchè hanno una tecnica indaginosa.

Della stessa famiglia, come indicazione è questo SilentEye, un programmino freeware che, mediante un'interfaccia amichevole per ogni utente, consentirà di nascondere appunto ad occhi indiscreti i nostri files mediane drag and drop in una data immagine.

L’immagine da utilizzare viene scelta e trascinata nella finestra di SilentEye, a questo punto si applicherà il processo di codifica cliccando dapprima sul pulsante Encodee , poi inserendo il messaggio ed i dati che abbiamo intenzione di nascondere, ad esempio un file, quindi potremo settare le caratteristiche dell'immagine che uscirà dall'operazione ossia estensione, pixel etc etc.

SilentEye, oltre a questo di eseguire questo processo di codificazione, permetterà di decodificare un'immagine trascinandola nella finestra del programma e cliccando poi sul pulsante Decode.

SILENTEYE

Questa è una tecnica che, che può essere utilizzata in moltissime situazioni, come abbiamo visto esistono una grande varietà di software adatti allo scopo, quasi tutti però sono di difficile uso e non facili da utilizzare perchè hanno una tecnica indaginosa.

Della stessa famiglia, come indicazione è questo SilentEye, un programmino freeware che, mediante un'interfaccia amichevole per ogni utente, consentirà di nascondere appunto ad occhi indiscreti i nostri files mediane drag and drop in una data immagine.

L’immagine da utilizzare viene scelta e trascinata nella finestra di SilentEye, a questo punto si applicherà il processo di codifica cliccando dapprima sul pulsante Encodee , poi inserendo il messaggio ed i dati che abbiamo intenzione di nascondere, ad esempio un file, quindi potremo settare le caratteristiche dell'immagine che uscirà dall'operazione ossia estensione, pixel etc etc.

SilentEye, oltre a questo di eseguire questo processo di codificazione, permetterà di decodificare un'immagine trascinandola nella finestra del programma e cliccando poi sul pulsante Decode.

SILENTEYE

NASCONDERE FILES DENTRO AD UN'IMMAGINE

Una delle funzionalità utilizzate di recente per nascondere i propri files e messaggi dagli occhi indiscreti è la steganografia, ossia la tecnica per mezzo della quale è possibile nascondere e criptare specifici dati direttamente all’interno di un’immagine.

Questa è una tecnica che, che può essere utilizzata in moltissime situazioni, come abbiamo visto esistono una grande varietà di software adatti allo scopo, quasi tutti però sono di difficile uso e non facili da utilizzare perchè hanno una tecnica indaginosa.

Della stessa famiglia, come indicazione è questo SilentEye, un programmino freeware che, mediante un'interfaccia amichevole per ogni utente, consentirà di nascondere appunto ad occhi indiscreti i nostri files mediane drag and drop in una data immagine.

L’immagine da utilizzare viene scelta e trascinata nella finestra di SilentEye, a questo punto si applicherà il processo di codifica cliccando dapprima sul pulsante Encodee , poi inserendo il messaggio ed i dati che abbiamo intenzione di nascondere, ad esempio un file, quindi potremo settare le caratteristiche dell'immagine che uscirà dall'operazione ossia estensione, pixel etc etc.

SilentEye, oltre a questo di eseguire questo processo di codificazione, permetterà di decodificare un'immagine trascinandola nella finestra del programma e cliccando poi sul pulsante Decode.

SILENTEYE

Questa è una tecnica che, che può essere utilizzata in moltissime situazioni, come abbiamo visto esistono una grande varietà di software adatti allo scopo, quasi tutti però sono di difficile uso e non facili da utilizzare perchè hanno una tecnica indaginosa.

Della stessa famiglia, come indicazione è questo SilentEye, un programmino freeware che, mediante un'interfaccia amichevole per ogni utente, consentirà di nascondere appunto ad occhi indiscreti i nostri files mediane drag and drop in una data immagine.

L’immagine da utilizzare viene scelta e trascinata nella finestra di SilentEye, a questo punto si applicherà il processo di codifica cliccando dapprima sul pulsante Encodee , poi inserendo il messaggio ed i dati che abbiamo intenzione di nascondere, ad esempio un file, quindi potremo settare le caratteristiche dell'immagine che uscirà dall'operazione ossia estensione, pixel etc etc.

SilentEye, oltre a questo di eseguire questo processo di codificazione, permetterà di decodificare un'immagine trascinandola nella finestra del programma e cliccando poi sul pulsante Decode.

SILENTEYE

venerdì 29 luglio 2011

FORMATTARE A BASSO LIVELLO I NOSTRI DISCHI FISSI

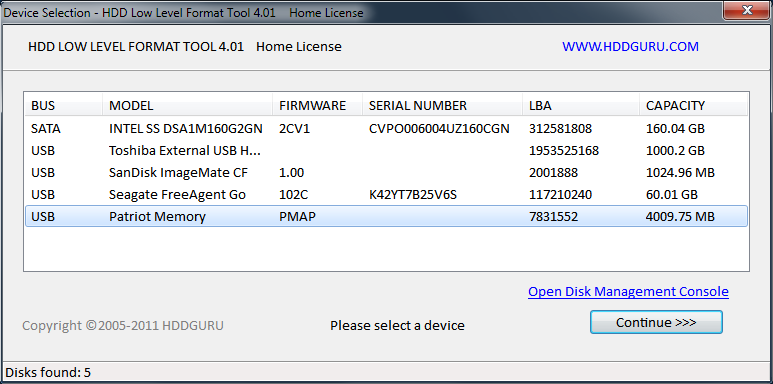

HDD Low Level Format è un'applicazione gratuita per la formattazione a basso livello del disco rigido.

La formattazione a basso livello rimuove tutti i file e le partizioni, in pratica la definizione o ricreare le tracce di settori su il disco e rappresenta una soluzione per il fissaggio o la riparazione di un settore danneggiato del disco e la rimozione di alcuni virus che colpiscono il disco rigido stesso.

Formattazione a basso livello ricrea i settori, cancellando tutte le informazioni dove è stato scritto e cancellato ma continua ad essere conservato in qualche modo.

HDD Low Level Format Tool supporta IDE / SATA / SCSI, unità RAID disk, dischi esterni USB / Firewire hard disk, memory stick, flash card, pen drive, ecc

Caratteristiche.

Le interfacce supportate: S-ATA (SATA), IDE (E-IDE), SCSI, USB, Firewire. Grossi dischi sono supportati.

Produttori supportati: Maxtor, Hitachi, Seagate, Samsung, Toshiba, Fujitsu, IBM, Quantum, Western Digital, Il programma supporta anche la formattazione a basso livello di schede flash usando un card-reader.

Dopo aver eseguito una formattazione a basso livello, tutti i dati esistenti saranno persi senza possibilità di recuperarli. Il backup dei dati importanti prima di formattazione a basso livello è altamente raccomandato.

Gratuito per uso personale con la velocità che è limitata.

Appena 3,30 $ per uso personale (nessun limite di velocità).

27,00 dollari per postazione per uso commerciale o professionale.

Gli aggiornamenti sono gratuiti per tutta la vita.

HDD LOW LEVEL FORMAT

La formattazione a basso livello rimuove tutti i file e le partizioni, in pratica la definizione o ricreare le tracce di settori su il disco e rappresenta una soluzione per il fissaggio o la riparazione di un settore danneggiato del disco e la rimozione di alcuni virus che colpiscono il disco rigido stesso.

Formattazione a basso livello ricrea i settori, cancellando tutte le informazioni dove è stato scritto e cancellato ma continua ad essere conservato in qualche modo.

HDD Low Level Format Tool supporta IDE / SATA / SCSI, unità RAID disk, dischi esterni USB / Firewire hard disk, memory stick, flash card, pen drive, ecc

Caratteristiche.

Le interfacce supportate: S-ATA (SATA), IDE (E-IDE), SCSI, USB, Firewire. Grossi dischi sono supportati.

Produttori supportati: Maxtor, Hitachi, Seagate, Samsung, Toshiba, Fujitsu, IBM, Quantum, Western Digital, Il programma supporta anche la formattazione a basso livello di schede flash usando un card-reader.

Dopo aver eseguito una formattazione a basso livello, tutti i dati esistenti saranno persi senza possibilità di recuperarli. Il backup dei dati importanti prima di formattazione a basso livello è altamente raccomandato.

Gratuito per uso personale con la velocità che è limitata.

Appena 3,30 $ per uso personale (nessun limite di velocità).

27,00 dollari per postazione per uso commerciale o professionale.

Gli aggiornamenti sono gratuiti per tutta la vita.

HDD LOW LEVEL FORMAT

FORMATTARE A BASSO LIVELLO I NOSTRI DISCHI FISSI

HDD Low Level Format è un'applicazione gratuita per la formattazione a basso livello del disco rigido.

La formattazione a basso livello rimuove tutti i file e le partizioni, in pratica la definizione o ricreare le tracce di settori su il disco e rappresenta una soluzione per il fissaggio o la riparazione di un settore danneggiato del disco e la rimozione di alcuni virus che colpiscono il disco rigido stesso.

Formattazione a basso livello ricrea i settori, cancellando tutte le informazioni dove è stato scritto e cancellato ma continua ad essere conservato in qualche modo.

HDD Low Level Format Tool supporta IDE / SATA / SCSI, unità RAID disk, dischi esterni USB / Firewire hard disk, memory stick, flash card, pen drive, ecc

Caratteristiche.

Le interfacce supportate: S-ATA (SATA), IDE (E-IDE), SCSI, USB, Firewire. Grossi dischi sono supportati.

Produttori supportati: Maxtor, Hitachi, Seagate, Samsung, Toshiba, Fujitsu, IBM, Quantum, Western Digital, Il programma supporta anche la formattazione a basso livello di schede flash usando un card-reader.

Dopo aver eseguito una formattazione a basso livello, tutti i dati esistenti saranno persi senza possibilità di recuperarli. Il backup dei dati importanti prima di formattazione a basso livello è altamente raccomandato.

Gratuito per uso personale con la velocità che è limitata.

Appena 3,30 $ per uso personale (nessun limite di velocità).

27,00 dollari per postazione per uso commerciale o professionale.

Gli aggiornamenti sono gratuiti per tutta la vita.

HDD LOW LEVEL FORMAT

La formattazione a basso livello rimuove tutti i file e le partizioni, in pratica la definizione o ricreare le tracce di settori su il disco e rappresenta una soluzione per il fissaggio o la riparazione di un settore danneggiato del disco e la rimozione di alcuni virus che colpiscono il disco rigido stesso.

Formattazione a basso livello ricrea i settori, cancellando tutte le informazioni dove è stato scritto e cancellato ma continua ad essere conservato in qualche modo.

HDD Low Level Format Tool supporta IDE / SATA / SCSI, unità RAID disk, dischi esterni USB / Firewire hard disk, memory stick, flash card, pen drive, ecc

Caratteristiche.

Le interfacce supportate: S-ATA (SATA), IDE (E-IDE), SCSI, USB, Firewire. Grossi dischi sono supportati.

Produttori supportati: Maxtor, Hitachi, Seagate, Samsung, Toshiba, Fujitsu, IBM, Quantum, Western Digital, Il programma supporta anche la formattazione a basso livello di schede flash usando un card-reader.

Dopo aver eseguito una formattazione a basso livello, tutti i dati esistenti saranno persi senza possibilità di recuperarli. Il backup dei dati importanti prima di formattazione a basso livello è altamente raccomandato.

Gratuito per uso personale con la velocità che è limitata.

Appena 3,30 $ per uso personale (nessun limite di velocità).

27,00 dollari per postazione per uso commerciale o professionale.

Gli aggiornamenti sono gratuiti per tutta la vita.

HDD LOW LEVEL FORMAT

giovedì 28 luglio 2011

CONSERVAZIONE ELIMINAZIONE DEI MESSAGGI DI HOTMAIL CON CONNESSIONE SMARTPHONE / MAC MAIL / MOZILLA THUNDERBIRD

Sono molti coloro che si connettono ad Hotmail da dispositivi come smartphone o programmi quali Mac Mail e Mozilla Thunderbird.

Questi smartphone e programmi spesso includono un'opzione che elimina automaticamente i messaggi da Hotmail dopo averli scaricati (normalmente utilizzano il protocollo "POP3").

Poiché questa opzione può essere selezionata incidentalmente, abbiamo apportato alcuni aggiornamenti a Hotmail per evitare la cancellazione automatica dei messaggi se non specificamente richiesta dall'interessato.

Quando rileviamo che un altro programma intende eliminare i messaggi di Hotmail, anziché cancellarli, li spostiamo in una cartella POP temporanea e li conserviamo fino a quando non decideremo come gestirli.

Se desideri eliminare i messaggi dalla versione Web di Hotmail dopo averli scaricati sul tuo programma di posta elettronica, accedi a www.hotmail.com e seleziona "POP ed eliminazione dei messaggi scaricati" nella pagina delle Opzioni.

Se desideri visualizzare i messaggi sia nella casella di Posta in arrivo di Hotmail all'indirizzo www.hotmail.com che sullo smartphone o nel programma, apri l'applicazione che utilizzi per scaricarli e accedi alle relative impostazioni POP, cerca l'opzione "elimina messaggi dal server" e disattivala.

Questa operazione non influisce sugli smartphone o sui programmi che si connettono a Hotmail in altri modi (ad esempio, smartphone con Exchange ActiveSync, Microsoft Outlook con Outlook Hotmail Connector o Windows Live Mail).

Questi smartphone e programmi spesso includono un'opzione che elimina automaticamente i messaggi da Hotmail dopo averli scaricati (normalmente utilizzano il protocollo "POP3").

Poiché questa opzione può essere selezionata incidentalmente, abbiamo apportato alcuni aggiornamenti a Hotmail per evitare la cancellazione automatica dei messaggi se non specificamente richiesta dall'interessato.

Quando rileviamo che un altro programma intende eliminare i messaggi di Hotmail, anziché cancellarli, li spostiamo in una cartella POP temporanea e li conserviamo fino a quando non decideremo come gestirli.

Se desideri eliminare i messaggi dalla versione Web di Hotmail dopo averli scaricati sul tuo programma di posta elettronica, accedi a www.hotmail.com e seleziona "POP ed eliminazione dei messaggi scaricati" nella pagina delle Opzioni.

Se desideri visualizzare i messaggi sia nella casella di Posta in arrivo di Hotmail all'indirizzo www.hotmail.com che sullo smartphone o nel programma, apri l'applicazione che utilizzi per scaricarli e accedi alle relative impostazioni POP, cerca l'opzione "elimina messaggi dal server" e disattivala.

Questa operazione non influisce sugli smartphone o sui programmi che si connettono a Hotmail in altri modi (ad esempio, smartphone con Exchange ActiveSync, Microsoft Outlook con Outlook Hotmail Connector o Windows Live Mail).

CONSERVAZIONE ELIMINAZIONE DEI MESSAGGI DI HOTMAIL CON CONNESSIONE SMARTPHONE / MAC MAIL / MOZILLA THUNDERBIRD

Sono molti coloro che si connettono ad Hotmail da dispositivi come smartphone o programmi quali Mac Mail e Mozilla Thunderbird.

Questi smartphone e programmi spesso includono un'opzione che elimina automaticamente i messaggi da Hotmail dopo averli scaricati (normalmente utilizzano il protocollo "POP3").

Poiché questa opzione può essere selezionata incidentalmente, abbiamo apportato alcuni aggiornamenti a Hotmail per evitare la cancellazione automatica dei messaggi se non specificamente richiesta dall'interessato.

Quando rileviamo che un altro programma intende eliminare i messaggi di Hotmail, anziché cancellarli, li spostiamo in una cartella POP temporanea e li conserviamo fino a quando non decideremo come gestirli.

Se desideri eliminare i messaggi dalla versione Web di Hotmail dopo averli scaricati sul tuo programma di posta elettronica, accedi a www.hotmail.com e seleziona "POP ed eliminazione dei messaggi scaricati" nella pagina delle Opzioni.

Se desideri visualizzare i messaggi sia nella casella di Posta in arrivo di Hotmail all'indirizzo www.hotmail.com che sullo smartphone o nel programma, apri l'applicazione che utilizzi per scaricarli e accedi alle relative impostazioni POP, cerca l'opzione "elimina messaggi dal server" e disattivala.

Questa operazione non influisce sugli smartphone o sui programmi che si connettono a Hotmail in altri modi (ad esempio, smartphone con Exchange ActiveSync, Microsoft Outlook con Outlook Hotmail Connector o Windows Live Mail).

Questi smartphone e programmi spesso includono un'opzione che elimina automaticamente i messaggi da Hotmail dopo averli scaricati (normalmente utilizzano il protocollo "POP3").

Poiché questa opzione può essere selezionata incidentalmente, abbiamo apportato alcuni aggiornamenti a Hotmail per evitare la cancellazione automatica dei messaggi se non specificamente richiesta dall'interessato.

Quando rileviamo che un altro programma intende eliminare i messaggi di Hotmail, anziché cancellarli, li spostiamo in una cartella POP temporanea e li conserviamo fino a quando non decideremo come gestirli.

Se desideri eliminare i messaggi dalla versione Web di Hotmail dopo averli scaricati sul tuo programma di posta elettronica, accedi a www.hotmail.com e seleziona "POP ed eliminazione dei messaggi scaricati" nella pagina delle Opzioni.

Se desideri visualizzare i messaggi sia nella casella di Posta in arrivo di Hotmail all'indirizzo www.hotmail.com che sullo smartphone o nel programma, apri l'applicazione che utilizzi per scaricarli e accedi alle relative impostazioni POP, cerca l'opzione "elimina messaggi dal server" e disattivala.

Questa operazione non influisce sugli smartphone o sui programmi che si connettono a Hotmail in altri modi (ad esempio, smartphone con Exchange ActiveSync, Microsoft Outlook con Outlook Hotmail Connector o Windows Live Mail).

mercoledì 27 luglio 2011

INVIO E RICEZIONE DI MESSAGGI DI POSTA ELETTRONICA HOTMAIL DA UN CLIENT DI POSTA

Di seguito sono riportate le informazioni per configurare l'account nel client di posta elettronica desiderato.

- POP3 Server: pop3.live.com (porta 995)

- SMTP Server: smtp.live.com (porta 25)

Se la porta 25 è stata bloccata nella rete o dal proprio ISP, è possibile impostare la porta SMTP su 587 con crittografia TLS o SSL a seconda del client in uso

Accertarsi di selezionare la casella che indica che il server della posta in uscita richiede l'autenticazione (nella maggior parte dei client di posta elettronica, questa casella non è selezionata per impostazione predefinita).

- Nome utente: indirizzo di posta elettronica completo

- Password: password Windows Live ID

Il servizio Hotmail POP3, inoltre, richiede l'utilizzo di Secure Sockets Layer (SSL) con connessione di POP e SMTP e l'uso dell'autenticazione SMTP. In questo modo è possibile garantire che l'indirizzo di posta elettronica e la password non siano soggetti a manomissione.

Accertarsi che l'opzione “Lascia sempre una copia del messaggio sul server” sia selezionata. se non si desidera che i messaggi e-mail vengano eliminati in modo permanente dalla posta in arrivo dopo averli scaricati nel programma di posta elettronica. Se si configura accidentalmente POP3 in modo che i messaggi di posta elettronica vengano eliminati dopo la lettura sul server, Hotmail è dotato di una funzione che impedisce la perdita dei messaggi dovuta a una impostazione errata.

a) La prima volta che Hotmail riceve un'istruzione di POP3 per l'eliminazione di messaggi e-mail dopo la lettura da un client di posta elettronica, Hotmail non esegue l'eliminazione. Al contrario, Hotmail sposta i messaggi e-mail correttamente scaricati dal client in una cartella POP esterna a Posta in arrivo. La cartella POP sarà disponibile nell'elenco delle cartelle.

b) Hotmail conserva i messaggi di posta elettronica nella cartella POP finché l'utente non accede all'interfaccia Web di Hotmail e specifica se Hotmail deve rispettare o ignorare il comando ELIMINA POP3.

Questa impostazione non è specifica per il programma di posta elettronica e può essere applicata a tutti i client/programmi di posta eventualmente utilizzati dal cliente. Per impostazione predefinita, la configurazione prevede di non rispettare il comando di eliminazione dai programmi di posta elettronica.

Per confermare le impostazioni del client POP3, eseguire le seguenti operazioni:

1. Accedere a Opzioni – Altre opzioni

2. Selezionare l'opzione relativa alla gestione degli account “POP ed eliminazione dei messaggi scaricati”

3. Confermare l'opzione di impostazione POP3 più adeguata alle proprie esigenze. Fare clic su Salva. Hotmail rispetta la scelta dell'utente.

- POP3 Server: pop3.live.com (porta 995)

- SMTP Server: smtp.live.com (porta 25)

Se la porta 25 è stata bloccata nella rete o dal proprio ISP, è possibile impostare la porta SMTP su 587 con crittografia TLS o SSL a seconda del client in uso

Accertarsi di selezionare la casella che indica che il server della posta in uscita richiede l'autenticazione (nella maggior parte dei client di posta elettronica, questa casella non è selezionata per impostazione predefinita).

- Nome utente: indirizzo di posta elettronica completo

- Password: password Windows Live ID

Il servizio Hotmail POP3, inoltre, richiede l'utilizzo di Secure Sockets Layer (SSL) con connessione di POP e SMTP e l'uso dell'autenticazione SMTP. In questo modo è possibile garantire che l'indirizzo di posta elettronica e la password non siano soggetti a manomissione.

Accertarsi che l'opzione “Lascia sempre una copia del messaggio sul server” sia selezionata. se non si desidera che i messaggi e-mail vengano eliminati in modo permanente dalla posta in arrivo dopo averli scaricati nel programma di posta elettronica. Se si configura accidentalmente POP3 in modo che i messaggi di posta elettronica vengano eliminati dopo la lettura sul server, Hotmail è dotato di una funzione che impedisce la perdita dei messaggi dovuta a una impostazione errata.

a) La prima volta che Hotmail riceve un'istruzione di POP3 per l'eliminazione di messaggi e-mail dopo la lettura da un client di posta elettronica, Hotmail non esegue l'eliminazione. Al contrario, Hotmail sposta i messaggi e-mail correttamente scaricati dal client in una cartella POP esterna a Posta in arrivo. La cartella POP sarà disponibile nell'elenco delle cartelle.

b) Hotmail conserva i messaggi di posta elettronica nella cartella POP finché l'utente non accede all'interfaccia Web di Hotmail e specifica se Hotmail deve rispettare o ignorare il comando ELIMINA POP3.

Questa impostazione non è specifica per il programma di posta elettronica e può essere applicata a tutti i client/programmi di posta eventualmente utilizzati dal cliente. Per impostazione predefinita, la configurazione prevede di non rispettare il comando di eliminazione dai programmi di posta elettronica.

Per confermare le impostazioni del client POP3, eseguire le seguenti operazioni:

1. Accedere a Opzioni – Altre opzioni

2. Selezionare l'opzione relativa alla gestione degli account “POP ed eliminazione dei messaggi scaricati”

3. Confermare l'opzione di impostazione POP3 più adeguata alle proprie esigenze. Fare clic su Salva. Hotmail rispetta la scelta dell'utente.

INVIO E RICEZIONE DI MESSAGGI DI POSTA ELETTRONICA HOTMAIL DA UN CLIENT DI POSTA

Di seguito sono riportate le informazioni per configurare l'account nel client di posta elettronica desiderato.

- POP3 Server: pop3.live.com (porta 995)

- SMTP Server: smtp.live.com (porta 25)

Se la porta 25 è stata bloccata nella rete o dal proprio ISP, è possibile impostare la porta SMTP su 587 con crittografia TLS o SSL a seconda del client in uso

Accertarsi di selezionare la casella che indica che il server della posta in uscita richiede l'autenticazione (nella maggior parte dei client di posta elettronica, questa casella non è selezionata per impostazione predefinita).

- Nome utente: indirizzo di posta elettronica completo

- Password: password Windows Live ID

Il servizio Hotmail POP3, inoltre, richiede l'utilizzo di Secure Sockets Layer (SSL) con connessione di POP e SMTP e l'uso dell'autenticazione SMTP. In questo modo è possibile garantire che l'indirizzo di posta elettronica e la password non siano soggetti a manomissione.

Accertarsi che l'opzione “Lascia sempre una copia del messaggio sul server” sia selezionata. se non si desidera che i messaggi e-mail vengano eliminati in modo permanente dalla posta in arrivo dopo averli scaricati nel programma di posta elettronica. Se si configura accidentalmente POP3 in modo che i messaggi di posta elettronica vengano eliminati dopo la lettura sul server, Hotmail è dotato di una funzione che impedisce la perdita dei messaggi dovuta a una impostazione errata.

a) La prima volta che Hotmail riceve un'istruzione di POP3 per l'eliminazione di messaggi e-mail dopo la lettura da un client di posta elettronica, Hotmail non esegue l'eliminazione. Al contrario, Hotmail sposta i messaggi e-mail correttamente scaricati dal client in una cartella POP esterna a Posta in arrivo. La cartella POP sarà disponibile nell'elenco delle cartelle.

b) Hotmail conserva i messaggi di posta elettronica nella cartella POP finché l'utente non accede all'interfaccia Web di Hotmail e specifica se Hotmail deve rispettare o ignorare il comando ELIMINA POP3.

Questa impostazione non è specifica per il programma di posta elettronica e può essere applicata a tutti i client/programmi di posta eventualmente utilizzati dal cliente. Per impostazione predefinita, la configurazione prevede di non rispettare il comando di eliminazione dai programmi di posta elettronica.

Per confermare le impostazioni del client POP3, eseguire le seguenti operazioni:

1. Accedere a Opzioni – Altre opzioni

2. Selezionare l'opzione relativa alla gestione degli account “POP ed eliminazione dei messaggi scaricati”

3. Confermare l'opzione di impostazione POP3 più adeguata alle proprie esigenze. Fare clic su Salva. Hotmail rispetta la scelta dell'utente.

- POP3 Server: pop3.live.com (porta 995)

- SMTP Server: smtp.live.com (porta 25)

Se la porta 25 è stata bloccata nella rete o dal proprio ISP, è possibile impostare la porta SMTP su 587 con crittografia TLS o SSL a seconda del client in uso

Accertarsi di selezionare la casella che indica che il server della posta in uscita richiede l'autenticazione (nella maggior parte dei client di posta elettronica, questa casella non è selezionata per impostazione predefinita).

- Nome utente: indirizzo di posta elettronica completo

- Password: password Windows Live ID

Il servizio Hotmail POP3, inoltre, richiede l'utilizzo di Secure Sockets Layer (SSL) con connessione di POP e SMTP e l'uso dell'autenticazione SMTP. In questo modo è possibile garantire che l'indirizzo di posta elettronica e la password non siano soggetti a manomissione.

Accertarsi che l'opzione “Lascia sempre una copia del messaggio sul server” sia selezionata. se non si desidera che i messaggi e-mail vengano eliminati in modo permanente dalla posta in arrivo dopo averli scaricati nel programma di posta elettronica. Se si configura accidentalmente POP3 in modo che i messaggi di posta elettronica vengano eliminati dopo la lettura sul server, Hotmail è dotato di una funzione che impedisce la perdita dei messaggi dovuta a una impostazione errata.

a) La prima volta che Hotmail riceve un'istruzione di POP3 per l'eliminazione di messaggi e-mail dopo la lettura da un client di posta elettronica, Hotmail non esegue l'eliminazione. Al contrario, Hotmail sposta i messaggi e-mail correttamente scaricati dal client in una cartella POP esterna a Posta in arrivo. La cartella POP sarà disponibile nell'elenco delle cartelle.

b) Hotmail conserva i messaggi di posta elettronica nella cartella POP finché l'utente non accede all'interfaccia Web di Hotmail e specifica se Hotmail deve rispettare o ignorare il comando ELIMINA POP3.

Questa impostazione non è specifica per il programma di posta elettronica e può essere applicata a tutti i client/programmi di posta eventualmente utilizzati dal cliente. Per impostazione predefinita, la configurazione prevede di non rispettare il comando di eliminazione dai programmi di posta elettronica.

Per confermare le impostazioni del client POP3, eseguire le seguenti operazioni:

1. Accedere a Opzioni – Altre opzioni

2. Selezionare l'opzione relativa alla gestione degli account “POP ed eliminazione dei messaggi scaricati”

3. Confermare l'opzione di impostazione POP3 più adeguata alle proprie esigenze. Fare clic su Salva. Hotmail rispetta la scelta dell'utente.

lunedì 25 luglio 2011

MODIFICARE I FILES PDF ONLINE

I files *.PDF rappresentano una delle forme più usate per la diffusione e la consegna di documenti in moltissimi scambi online e non c'è nessun sistema operativo che non abbia installato almeno un software per la loro lettura.

Spesso si rende necessario fare delle modifiche ai file PDF ed anche questa costituisce una tra le operazioni spesso eseguite dagli utenti.

Per compiere queste operazioni occorrono delle funzionalità che non sono semplici da utilizzare soprattutto avere dei programmi di tipo freeware.

Esistono infatti molti software da desktop o online mediante cui operare sui documenti in formato PDF che però in generale compiono soltanto una o due operazioni sui nostri file PDF quando sarebbe necessario fare anche molte altre operazioni di comune uso.

Per compiere tutte queste operazioni possiamo utilizzare un servizio online "tutto in uno" che, mediante un unico pannello di controllo, consente di apportare le più svariate modifiche ai file PDF d’interesse. Le potete vedere in immagini al link del software che riporto sotto o in una delle immagini in alto.

Il servizio in questione è PDFaid, che si utilizza sul web ed anche gratuitamente, senza registrazione obbligatoria, che permetterà di eseguire quanto scrivevo in precedenza permettendo dunque di uploadare file della dimensione massima di 200 KB, limite che, a pagamento può essere elevato a 400 KB.

Le operazioni sono molteplici , per cui, con qualche click, sarà dunque possibile convertire un immagine, un file HTML o un documento Office in un file PDF, unire o dividere più file PDF e modificare i link presenti in un dato documento, oltre ad altre funzionalità che potrete scoprire usandolo..

PDFAID

Spesso si rende necessario fare delle modifiche ai file PDF ed anche questa costituisce una tra le operazioni spesso eseguite dagli utenti.

Per compiere queste operazioni occorrono delle funzionalità che non sono semplici da utilizzare soprattutto avere dei programmi di tipo freeware.

Esistono infatti molti software da desktop o online mediante cui operare sui documenti in formato PDF che però in generale compiono soltanto una o due operazioni sui nostri file PDF quando sarebbe necessario fare anche molte altre operazioni di comune uso.

Per compiere tutte queste operazioni possiamo utilizzare un servizio online "tutto in uno" che, mediante un unico pannello di controllo, consente di apportare le più svariate modifiche ai file PDF d’interesse. Le potete vedere in immagini al link del software che riporto sotto o in una delle immagini in alto.

Il servizio in questione è PDFaid, che si utilizza sul web ed anche gratuitamente, senza registrazione obbligatoria, che permetterà di eseguire quanto scrivevo in precedenza permettendo dunque di uploadare file della dimensione massima di 200 KB, limite che, a pagamento può essere elevato a 400 KB.

Le operazioni sono molteplici , per cui, con qualche click, sarà dunque possibile convertire un immagine, un file HTML o un documento Office in un file PDF, unire o dividere più file PDF e modificare i link presenti in un dato documento, oltre ad altre funzionalità che potrete scoprire usandolo..

PDFAID

MODIFICARE I FILES PDF ONLINE

I files *.PDF rappresentano una delle forme più usate per la diffusione e la consegna di documenti in moltissimi scambi online e non c'è nessun sistema operativo che non abbia installato almeno un software per la loro lettura.

Spesso si rende necessario fare delle modifiche ai file PDF ed anche questa costituisce una tra le operazioni spesso eseguite dagli utenti.

Per compiere queste operazioni occorrono delle funzionalità che non sono semplici da utilizzare soprattutto avere dei programmi di tipo freeware.

Esistono infatti molti software da desktop o online mediante cui operare sui documenti in formato PDF che però in generale compiono soltanto una o due operazioni sui nostri file PDF quando sarebbe necessario fare anche molte altre operazioni di comune uso.

Per compiere tutte queste operazioni possiamo utilizzare un servizio online "tutto in uno" che, mediante un unico pannello di controllo, consente di apportare le più svariate modifiche ai file PDF d’interesse. Le potete vedere in immagini al link del software che riporto sotto o in una delle immagini in alto.

Il servizio in questione è PDFaid, che si utilizza sul web ed anche gratuitamente, senza registrazione obbligatoria, che permetterà di eseguire quanto scrivevo in precedenza permettendo dunque di uploadare file della dimensione massima di 200 KB, limite che, a pagamento può essere elevato a 400 KB.

Le operazioni sono molteplici , per cui, con qualche click, sarà dunque possibile convertire un immagine, un file HTML o un documento Office in un file PDF, unire o dividere più file PDF e modificare i link presenti in un dato documento, oltre ad altre funzionalità che potrete scoprire usandolo..

PDFAID

Spesso si rende necessario fare delle modifiche ai file PDF ed anche questa costituisce una tra le operazioni spesso eseguite dagli utenti.

Per compiere queste operazioni occorrono delle funzionalità che non sono semplici da utilizzare soprattutto avere dei programmi di tipo freeware.

Esistono infatti molti software da desktop o online mediante cui operare sui documenti in formato PDF che però in generale compiono soltanto una o due operazioni sui nostri file PDF quando sarebbe necessario fare anche molte altre operazioni di comune uso.

Per compiere tutte queste operazioni possiamo utilizzare un servizio online "tutto in uno" che, mediante un unico pannello di controllo, consente di apportare le più svariate modifiche ai file PDF d’interesse. Le potete vedere in immagini al link del software che riporto sotto o in una delle immagini in alto.

Il servizio in questione è PDFaid, che si utilizza sul web ed anche gratuitamente, senza registrazione obbligatoria, che permetterà di eseguire quanto scrivevo in precedenza permettendo dunque di uploadare file della dimensione massima di 200 KB, limite che, a pagamento può essere elevato a 400 KB.

Le operazioni sono molteplici , per cui, con qualche click, sarà dunque possibile convertire un immagine, un file HTML o un documento Office in un file PDF, unire o dividere più file PDF e modificare i link presenti in un dato documento, oltre ad altre funzionalità che potrete scoprire usandolo..

PDFAID

domenica 24 luglio 2011

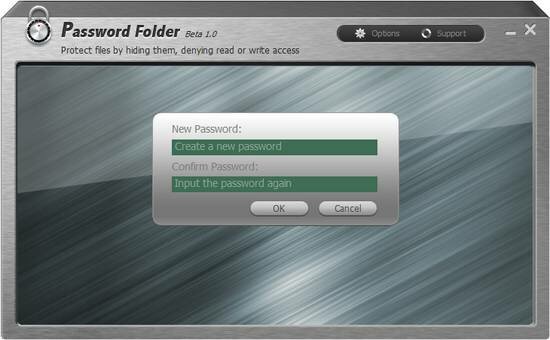

PROTEGGERE FILES E CARTELLE CON PASSWORD

In presenza di una macchina utilizzata da più utenti risulta necessario proteggere files, cartelle, dati riservati/personali, questa operazione ha una grande importanza anche e soprattutto per la nostra privacy.

I sistemi mediante cui far fronte ad una necessità di questo tipo sono molti, vediamo come possiamo fare con un semplice ma efficace programma che, in modo semplice e pochi click consentirà di evitare l’accesso a determinati files e cartelle per fare in modo che i propri dati non possano dunque essere soggetti ad occhi estranei e non desiderati.

Iobit Password Folder, un software completamente freeware e compatibile con i sistemi operativi Windows che, permetterà quindi di nascondere files, cartelle, immagini e video ed inoltre, di impedirne la lettura e la modifica.

Iobit Password Folder funziona con l'inserimento di una password costituita da un minimo di 6 caratteri e settabile dall’utente, grazie alla quale accedere all’applicazione ogni volta e, di conseguenza, regolare i vari parametri d’accesso a files e cartelle e dati sensibili da proteggere.

Vi è poi la possibilità di gestire i vari dati da proteggere mediante la metodica del drag and drop direttamente nella finestra dell’applicativo che rappresenta, soprattutto per i neofiti, una facilitazione non da poco.

IOBIT PASSWORD FOLDER

I sistemi mediante cui far fronte ad una necessità di questo tipo sono molti, vediamo come possiamo fare con un semplice ma efficace programma che, in modo semplice e pochi click consentirà di evitare l’accesso a determinati files e cartelle per fare in modo che i propri dati non possano dunque essere soggetti ad occhi estranei e non desiderati.

Iobit Password Folder, un software completamente freeware e compatibile con i sistemi operativi Windows che, permetterà quindi di nascondere files, cartelle, immagini e video ed inoltre, di impedirne la lettura e la modifica.

Iobit Password Folder funziona con l'inserimento di una password costituita da un minimo di 6 caratteri e settabile dall’utente, grazie alla quale accedere all’applicazione ogni volta e, di conseguenza, regolare i vari parametri d’accesso a files e cartelle e dati sensibili da proteggere.

Vi è poi la possibilità di gestire i vari dati da proteggere mediante la metodica del drag and drop direttamente nella finestra dell’applicativo che rappresenta, soprattutto per i neofiti, una facilitazione non da poco.

IOBIT PASSWORD FOLDER

PROTEGGERE FILES E CARTELLE CON PASSWORD

In presenza di una macchina utilizzata da più utenti risulta necessario proteggere files, cartelle, dati riservati/personali, questa operazione ha una grande importanza anche e soprattutto per la nostra privacy.

I sistemi mediante cui far fronte ad una necessità di questo tipo sono molti, vediamo come possiamo fare con un semplice ma efficace programma che, in modo semplice e pochi click consentirà di evitare l’accesso a determinati files e cartelle per fare in modo che i propri dati non possano dunque essere soggetti ad occhi estranei e non desiderati.

Iobit Password Folder, un software completamente freeware e compatibile con i sistemi operativi Windows che, permetterà quindi di nascondere files, cartelle, immagini e video ed inoltre, di impedirne la lettura e la modifica.

Iobit Password Folder funziona con l'inserimento di una password costituita da un minimo di 6 caratteri e settabile dall’utente, grazie alla quale accedere all’applicazione ogni volta e, di conseguenza, regolare i vari parametri d’accesso a files e cartelle e dati sensibili da proteggere.

Vi è poi la possibilità di gestire i vari dati da proteggere mediante la metodica del drag and drop direttamente nella finestra dell’applicativo che rappresenta, soprattutto per i neofiti, una facilitazione non da poco.

IOBIT PASSWORD FOLDER

I sistemi mediante cui far fronte ad una necessità di questo tipo sono molti, vediamo come possiamo fare con un semplice ma efficace programma che, in modo semplice e pochi click consentirà di evitare l’accesso a determinati files e cartelle per fare in modo che i propri dati non possano dunque essere soggetti ad occhi estranei e non desiderati.

Iobit Password Folder, un software completamente freeware e compatibile con i sistemi operativi Windows che, permetterà quindi di nascondere files, cartelle, immagini e video ed inoltre, di impedirne la lettura e la modifica.

Iobit Password Folder funziona con l'inserimento di una password costituita da un minimo di 6 caratteri e settabile dall’utente, grazie alla quale accedere all’applicazione ogni volta e, di conseguenza, regolare i vari parametri d’accesso a files e cartelle e dati sensibili da proteggere.

Vi è poi la possibilità di gestire i vari dati da proteggere mediante la metodica del drag and drop direttamente nella finestra dell’applicativo che rappresenta, soprattutto per i neofiti, una facilitazione non da poco.

IOBIT PASSWORD FOLDER

sabato 23 luglio 2011

SOSTITUIRE UN DISCO TRADIZIONALE CON UNO SSD SENZA REINSTALLARE WINDOWS 7

Con l'avvento, anche se graduale per colpa del prezzo alto, dei dischi SSD, ormai l'orientamento è quello di utilizzare questi nuovi dischi che hanno una serie di indubbi vantaggi sia sui portatili sia sui desktop, almeno al momento, per installarvi il sistema operativo.

Anche perchè il loro costo al Gb è ancora troppo elevato e quindi ne utilizzeremo una di dimensioni non superiori a 60 Gb.

La metodica prevede l'uso di un software per clonare il vecchio disco sul nuovo SSD utilizzando un software adatto, io uso di norma Acronis True Image che, fino ad ora , non mi ha mai tradito.

Prima di tutto controllate che la quantità di dati possa trovare posto sul nuovo disco SSd, lo potete fare facilmente da click destro/proprietà dove potete vedere lo spazio riportato in blu. Se il peso è eccessivo potete spostare tutti i file video e/o album fotografici su un'altra partizione/disco o su un altro disco.

L'importante è che almeno il 15% resti dopo la clonazione come spazio libero.

Il vecchio disco potrà poi in seguito essere utilizzato per altri scopi ad esempio messo in un box esterno di tipo Usb o altra destinazione.

Per effettuare la clonazione il disco SSD deve essere collegato contemporaneamente al vecchio disco, se si tratta di un desktop lo potete mettere in una baia libera, se non ci sono baie libere lo potete anche mettere in un box di tipo usb o una docking station.

Questa operazione è meglio farla in precedenza alla clonazione per assicurasi che il disco nuovo venga riconosciuto con una sua lettera, io sono solito sia dare un nome sia formattarlo in NTFS anche perchè in questo modo mi facilito il riconoscimento al momento della clonazione.

Uso una versione di Acronis True image Compatibile con Windows 7 dalla 2009 v 12 build 9788 in avanti, ce ne sono anche di più recenti ed in particolare utilizzo il discop di ripristino che avevo fatto al momento dell'installazione del software stesso che effettua sia il ripristino sia la creazione di immagini o di clonazione, senza la necessità di un ulteriore installazione su qualsiasi macchina nuova.

Controllo che nel bios il lettore sia davanti al disco di sistema, inserisco il disco di ripristino e riavvio lascio che faccia tutto in automatico fino alla presenza della finestra principale dove sono presenti tutte le operazioni che è possibile fare.

Selezioniamo Clone Disk per avviare il wizard/next/selezionando la modalità automatica/next e vedrete uno schema di come avverrà la copia.

Un ultimo click su next e sarà mostrato un breve riassunto della situazione: disco da clonare, tipo di file system,capacità dei due dischi, tipo di copia/click su procedi in basso nella finestra.

Iniziera a vedersi una barra di avanzamento blu fino alla conclusione con un massaggio finale : Cloning was successful significherà che la clonaziine ha avuto il successo desiderato..

Ora sul sistema ci sono due unità avviabili, ora potete rimuove il cd di acronis ed andare nel bios per scegliere il nuovo disco da avviare.

Una volta accertato che il disco SSD si avvia potete spegnere la macchina e staccare , se lo desiderate il vecchio disco che potrà essere utilizzato nel modo a voi più congeniale.

Anche perchè il loro costo al Gb è ancora troppo elevato e quindi ne utilizzeremo una di dimensioni non superiori a 60 Gb.

La metodica prevede l'uso di un software per clonare il vecchio disco sul nuovo SSD utilizzando un software adatto, io uso di norma Acronis True Image che, fino ad ora , non mi ha mai tradito.

Prima di tutto controllate che la quantità di dati possa trovare posto sul nuovo disco SSd, lo potete fare facilmente da click destro/proprietà dove potete vedere lo spazio riportato in blu. Se il peso è eccessivo potete spostare tutti i file video e/o album fotografici su un'altra partizione/disco o su un altro disco.

L'importante è che almeno il 15% resti dopo la clonazione come spazio libero.

Il vecchio disco potrà poi in seguito essere utilizzato per altri scopi ad esempio messo in un box esterno di tipo Usb o altra destinazione.

Per effettuare la clonazione il disco SSD deve essere collegato contemporaneamente al vecchio disco, se si tratta di un desktop lo potete mettere in una baia libera, se non ci sono baie libere lo potete anche mettere in un box di tipo usb o una docking station.

Questa operazione è meglio farla in precedenza alla clonazione per assicurasi che il disco nuovo venga riconosciuto con una sua lettera, io sono solito sia dare un nome sia formattarlo in NTFS anche perchè in questo modo mi facilito il riconoscimento al momento della clonazione.

Uso una versione di Acronis True image Compatibile con Windows 7 dalla 2009 v 12 build 9788 in avanti, ce ne sono anche di più recenti ed in particolare utilizzo il discop di ripristino che avevo fatto al momento dell'installazione del software stesso che effettua sia il ripristino sia la creazione di immagini o di clonazione, senza la necessità di un ulteriore installazione su qualsiasi macchina nuova.

Controllo che nel bios il lettore sia davanti al disco di sistema, inserisco il disco di ripristino e riavvio lascio che faccia tutto in automatico fino alla presenza della finestra principale dove sono presenti tutte le operazioni che è possibile fare.

Selezioniamo Clone Disk per avviare il wizard/next/selezionando la modalità automatica/next e vedrete uno schema di come avverrà la copia.

Un ultimo click su next e sarà mostrato un breve riassunto della situazione: disco da clonare, tipo di file system,capacità dei due dischi, tipo di copia/click su procedi in basso nella finestra.

Iniziera a vedersi una barra di avanzamento blu fino alla conclusione con un massaggio finale : Cloning was successful significherà che la clonaziine ha avuto il successo desiderato..

Ora sul sistema ci sono due unità avviabili, ora potete rimuove il cd di acronis ed andare nel bios per scegliere il nuovo disco da avviare.

Una volta accertato che il disco SSD si avvia potete spegnere la macchina e staccare , se lo desiderate il vecchio disco che potrà essere utilizzato nel modo a voi più congeniale.

SOSTITUIRE UN DISCO TRADIZIONALE CON UNO SSD SENZA REINSTALLARE WINDOWS 7

Con l'avvento, anche se graduale per colpa del prezzo alto, dei dischi SSD, ormai l'orientamento è quello di utilizzare questi nuovi dischi che hanno una serie di indubbi vantaggi sia sui portatili sia sui desktop, almeno al momento, per installarvi il sistema operativo.

Anche perchè il loro costo al Gb è ancora troppo elevato e quindi ne utilizzeremo una di dimensioni non superiori a 60 Gb.

La metodica prevede l'uso di un software per clonare il vecchio disco sul nuovo SSD utilizzando un software adatto, io uso di norma Acronis True Image che, fino ad ora , non mi ha mai tradito.

Prima di tutto controllate che la quantità di dati possa trovare posto sul nuovo disco SSd, lo potete fare facilmente da click destro/proprietà dove potete vedere lo spazio riportato in blu. Se il peso è eccessivo potete spostare tutti i file video e/o album fotografici su un'altra partizione/disco o su un altro disco.

L'importante è che almeno il 15% resti dopo la clonazione come spazio libero.

Il vecchio disco potrà poi in seguito essere utilizzato per altri scopi ad esempio messo in un box esterno di tipo Usb o altra destinazione.

Per effettuare la clonazione il disco SSD deve essere collegato contemporaneamente al vecchio disco, se si tratta di un desktop lo potete mettere in una baia libera, se non ci sono baie libere lo potete anche mettere in un box di tipo usb o una docking station.

Questa operazione è meglio farla in precedenza alla clonazione per assicurasi che il disco nuovo venga riconosciuto con una sua lettera, io sono solito sia dare un nome sia formattarlo in NTFS anche perchè in questo modo mi facilito il riconoscimento al momento della clonazione.

Uso una versione di Acronis True image Compatibile con Windows 7 dalla 2009 v 12 build 9788 in avanti, ce ne sono anche di più recenti ed in particolare utilizzo il discop di ripristino che avevo fatto al momento dell'installazione del software stesso che effettua sia il ripristino sia la creazione di immagini o di clonazione, senza la necessità di un ulteriore installazione su qualsiasi macchina nuova.

Controllo che nel bios il lettore sia davanti al disco di sistema, inserisco il disco di ripristino e riavvio lascio che faccia tutto in automatico fino alla presenza della finestra principale dove sono presenti tutte le operazioni che è possibile fare.

Selezioniamo Clone Disk per avviare il wizard/next/selezionando la modalità automatica/next e vedrete uno schema di come avverrà la copia.

Un ultimo click su next e sarà mostrato un breve riassunto della situazione: disco da clonare, tipo di file system,capacità dei due dischi, tipo di copia/click su procedi in basso nella finestra.

Iniziera a vedersi una barra di avanzamento blu fino alla conclusione con un massaggio finale : Cloning was successful significherà che la clonaziine ha avuto il successo desiderato..

Ora sul sistema ci sono due unità avviabili, ora potete rimuove il cd di acronis ed andare nel bios per scegliere il nuovo disco da avviare.

Una volta accertato che il disco SSD si avvia potete spegnere la macchina e staccare , se lo desiderate il vecchio disco che potrà essere utilizzato nel modo a voi più congeniale.

Anche perchè il loro costo al Gb è ancora troppo elevato e quindi ne utilizzeremo una di dimensioni non superiori a 60 Gb.

La metodica prevede l'uso di un software per clonare il vecchio disco sul nuovo SSD utilizzando un software adatto, io uso di norma Acronis True Image che, fino ad ora , non mi ha mai tradito.

Prima di tutto controllate che la quantità di dati possa trovare posto sul nuovo disco SSd, lo potete fare facilmente da click destro/proprietà dove potete vedere lo spazio riportato in blu. Se il peso è eccessivo potete spostare tutti i file video e/o album fotografici su un'altra partizione/disco o su un altro disco.

L'importante è che almeno il 15% resti dopo la clonazione come spazio libero.

Il vecchio disco potrà poi in seguito essere utilizzato per altri scopi ad esempio messo in un box esterno di tipo Usb o altra destinazione.

Per effettuare la clonazione il disco SSD deve essere collegato contemporaneamente al vecchio disco, se si tratta di un desktop lo potete mettere in una baia libera, se non ci sono baie libere lo potete anche mettere in un box di tipo usb o una docking station.

Questa operazione è meglio farla in precedenza alla clonazione per assicurasi che il disco nuovo venga riconosciuto con una sua lettera, io sono solito sia dare un nome sia formattarlo in NTFS anche perchè in questo modo mi facilito il riconoscimento al momento della clonazione.

Uso una versione di Acronis True image Compatibile con Windows 7 dalla 2009 v 12 build 9788 in avanti, ce ne sono anche di più recenti ed in particolare utilizzo il discop di ripristino che avevo fatto al momento dell'installazione del software stesso che effettua sia il ripristino sia la creazione di immagini o di clonazione, senza la necessità di un ulteriore installazione su qualsiasi macchina nuova.

Controllo che nel bios il lettore sia davanti al disco di sistema, inserisco il disco di ripristino e riavvio lascio che faccia tutto in automatico fino alla presenza della finestra principale dove sono presenti tutte le operazioni che è possibile fare.

Selezioniamo Clone Disk per avviare il wizard/next/selezionando la modalità automatica/next e vedrete uno schema di come avverrà la copia.

Un ultimo click su next e sarà mostrato un breve riassunto della situazione: disco da clonare, tipo di file system,capacità dei due dischi, tipo di copia/click su procedi in basso nella finestra.

Iniziera a vedersi una barra di avanzamento blu fino alla conclusione con un massaggio finale : Cloning was successful significherà che la clonaziine ha avuto il successo desiderato..

Ora sul sistema ci sono due unità avviabili, ora potete rimuove il cd di acronis ed andare nel bios per scegliere il nuovo disco da avviare.

Una volta accertato che il disco SSD si avvia potete spegnere la macchina e staccare , se lo desiderate il vecchio disco che potrà essere utilizzato nel modo a voi più congeniale.

venerdì 22 luglio 2011

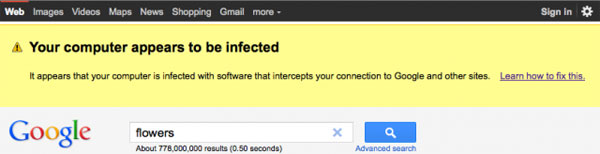

GOOGLE CAPACE DI RILEVARE VIRUS SUL PC

Google ha affermato ieri e con comunicazione ufficiale, di essere in grado di riconoscere alcuni virus presenti sui PC, studiando i dati a disposizione. La pagina dei risultati di ricerca può così informare l'utente della presenza di un virus sul proprio sistema.

Quindi qualora Google rilevasse un'attività anomala da parte del PC, l'utente sarà avvertito della situazione rilevata.

Sconcerta che un motore di ricerca fornisca una protezione all'utente finale, avvisandolo di una possibile infezione sul proprio PC.

Il caso è comunque isolato e legato direttamente ad una particolare tipologia di infezione.

Questa è una comunicazione di Google:

"Di recente, durante le nostre analisi di routine quotidiane per la manutenzione, abbiamo trovato del traffico inusuale per alcune ricerche su di un nostro data recente. Dopo aver collaborato con alcuni esperti di sicurezza all'interno delle aziende che, in parte, generavano tale traffico abbiamo scoperto che i computer che mostravano tale comportamento erano infettati da un particolare e determinato malware. Come risultato di questa ricerca, oggi, alcuni utenti riceveranno, durante la navigazione il messaggio di allerta nella pagina di ricerca".

Quindi qualora Google rilevasse un'attività anomala da parte del PC, l'utente sarà avvertito della situazione rilevata.

Sconcerta che un motore di ricerca fornisca una protezione all'utente finale, avvisandolo di una possibile infezione sul proprio PC.

Il caso è comunque isolato e legato direttamente ad una particolare tipologia di infezione.

Questa è una comunicazione di Google:

"Di recente, durante le nostre analisi di routine quotidiane per la manutenzione, abbiamo trovato del traffico inusuale per alcune ricerche su di un nostro data recente. Dopo aver collaborato con alcuni esperti di sicurezza all'interno delle aziende che, in parte, generavano tale traffico abbiamo scoperto che i computer che mostravano tale comportamento erano infettati da un particolare e determinato malware. Come risultato di questa ricerca, oggi, alcuni utenti riceveranno, durante la navigazione il messaggio di allerta nella pagina di ricerca".

GOOGLE CAPACE DI RILEVARE VIRUS SUL PC

Google ha affermato ieri e con comunicazione ufficiale, di essere in grado di riconoscere alcuni virus presenti sui PC, studiando i dati a disposizione. La pagina dei risultati di ricerca può così informare l'utente della presenza di un virus sul proprio sistema.

Quindi qualora Google rilevasse un'attività anomala da parte del PC, l'utente sarà avvertito della situazione rilevata.

Sconcerta che un motore di ricerca fornisca una protezione all'utente finale, avvisandolo di una possibile infezione sul proprio PC.

Il caso è comunque isolato e legato direttamente ad una particolare tipologia di infezione.

Questa è una comunicazione di Google:

"Di recente, durante le nostre analisi di routine quotidiane per la manutenzione, abbiamo trovato del traffico inusuale per alcune ricerche su di un nostro data recente. Dopo aver collaborato con alcuni esperti di sicurezza all'interno delle aziende che, in parte, generavano tale traffico abbiamo scoperto che i computer che mostravano tale comportamento erano infettati da un particolare e determinato malware. Come risultato di questa ricerca, oggi, alcuni utenti riceveranno, durante la navigazione il messaggio di allerta nella pagina di ricerca".

Quindi qualora Google rilevasse un'attività anomala da parte del PC, l'utente sarà avvertito della situazione rilevata.

Sconcerta che un motore di ricerca fornisca una protezione all'utente finale, avvisandolo di una possibile infezione sul proprio PC.

Il caso è comunque isolato e legato direttamente ad una particolare tipologia di infezione.

Questa è una comunicazione di Google:

"Di recente, durante le nostre analisi di routine quotidiane per la manutenzione, abbiamo trovato del traffico inusuale per alcune ricerche su di un nostro data recente. Dopo aver collaborato con alcuni esperti di sicurezza all'interno delle aziende che, in parte, generavano tale traffico abbiamo scoperto che i computer che mostravano tale comportamento erano infettati da un particolare e determinato malware. Come risultato di questa ricerca, oggi, alcuni utenti riceveranno, durante la navigazione il messaggio di allerta nella pagina di ricerca".

giovedì 21 luglio 2011

CREARE ALIAS DIVERSI CON HOTMAIL

Proteggi il tuo indirizzo email personale. Se non vuoi rivelare la tua vera email ora puoi creare diversi alias da usare per diversi scopi.

Ad esempio puoi creare alias diversi per il tuo shopping online, per iscriverti alle newsletters oppure per rispondere ad annunci.

Grazie alle utili e semplici funzionalità di organizzazione della casella di Hotmail tutti i messaggi ricevuti, ai differenti alias, possono essere facilmente raggruppati e dirottati in specifiche cartelle. E' anche possibile distinguere le cartelle con simboli e colori diversi per semplificarne la gestione.

Con Hotmail potrai creare fino a 5 alias diversi all'anno per un massimo di 15 in totale e gestirli tutti da un'unica casella di posta.

Entrate con il vostro account di Hotmail e poi guardando le immagini, che allego, potrete ottenere gli alias desiderati.

LOGIN HOTMAIL

Ad esempio puoi creare alias diversi per il tuo shopping online, per iscriverti alle newsletters oppure per rispondere ad annunci.

Grazie alle utili e semplici funzionalità di organizzazione della casella di Hotmail tutti i messaggi ricevuti, ai differenti alias, possono essere facilmente raggruppati e dirottati in specifiche cartelle. E' anche possibile distinguere le cartelle con simboli e colori diversi per semplificarne la gestione.

Con Hotmail potrai creare fino a 5 alias diversi all'anno per un massimo di 15 in totale e gestirli tutti da un'unica casella di posta.

Entrate con il vostro account di Hotmail e poi guardando le immagini, che allego, potrete ottenere gli alias desiderati.

LOGIN HOTMAIL

CREARE ALIAS DIVERSI CON HOTMAIL

Proteggi il tuo indirizzo email personale. Se non vuoi rivelare la tua vera email ora puoi creare diversi alias da usare per diversi scopi.

Ad esempio puoi creare alias diversi per il tuo shopping online, per iscriverti alle newsletters oppure per rispondere ad annunci.

Grazie alle utili e semplici funzionalità di organizzazione della casella di Hotmail tutti i messaggi ricevuti, ai differenti alias, possono essere facilmente raggruppati e dirottati in specifiche cartelle. E' anche possibile distinguere le cartelle con simboli e colori diversi per semplificarne la gestione.

Con Hotmail potrai creare fino a 5 alias diversi all'anno per un massimo di 15 in totale e gestirli tutti da un'unica casella di posta.

Entrate con il vostro account di Hotmail e poi guardando le immagini, che allego, potrete ottenere gli alias desiderati.

LOGIN HOTMAIL

Ad esempio puoi creare alias diversi per il tuo shopping online, per iscriverti alle newsletters oppure per rispondere ad annunci.

Grazie alle utili e semplici funzionalità di organizzazione della casella di Hotmail tutti i messaggi ricevuti, ai differenti alias, possono essere facilmente raggruppati e dirottati in specifiche cartelle. E' anche possibile distinguere le cartelle con simboli e colori diversi per semplificarne la gestione.

Con Hotmail potrai creare fino a 5 alias diversi all'anno per un massimo di 15 in totale e gestirli tutti da un'unica casella di posta.

Entrate con il vostro account di Hotmail e poi guardando le immagini, che allego, potrete ottenere gli alias desiderati.

LOGIN HOTMAIL

mercoledì 20 luglio 2011

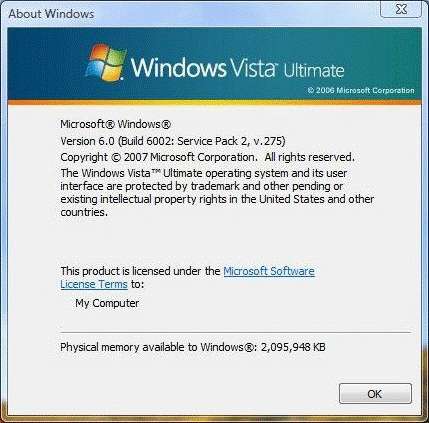

TERMINE DEL SUPPORTO DI WINDOWS VISTA SERVICE PACK 1

Con questa decisione risulta necessario, a meno di rinunciare al supporto, installare il secondo Service Pack di Windows Vista che è ora indispensabile per continuare a ricevere gli aggiornamenti e le correzioni di sicurezza mensili.

Tutti quelli che non avessero ancora provveduto ad aggiornare la propria installazione di Windows Vista non possono più tergiversare ed aspettare ulteriormente: a partire da oggi, Microsoft interrompe definitivamente ogni tipo di supporto alle copie del prodotto che non fossero dotate del secondo Service Pack (SP2).

Ognuno di noi può continuare ad utilizzare qualsiasi installazione come sempre, ma Microsoft non rilascerà più alcun aggiornamento per i sistemi operativi non dotati del secondo service pack, in particolare quelli necessari a correggere problemi di sicurezza frequentissimi in tutti i sistemi operativi Windows.

Per verificare o meno la presenza di SP2 è sufficiente fare click destro su Computer, scegliere Proprietà e leggere l'informazione che vi verrà data nella finestra aperta.

Informazioni su SP2

INFORMAZIONI SU SP2

Download SP2

DOWNLOAD SP2

Tutti quelli che non avessero ancora provveduto ad aggiornare la propria installazione di Windows Vista non possono più tergiversare ed aspettare ulteriormente: a partire da oggi, Microsoft interrompe definitivamente ogni tipo di supporto alle copie del prodotto che non fossero dotate del secondo Service Pack (SP2).

Ognuno di noi può continuare ad utilizzare qualsiasi installazione come sempre, ma Microsoft non rilascerà più alcun aggiornamento per i sistemi operativi non dotati del secondo service pack, in particolare quelli necessari a correggere problemi di sicurezza frequentissimi in tutti i sistemi operativi Windows.

Per verificare o meno la presenza di SP2 è sufficiente fare click destro su Computer, scegliere Proprietà e leggere l'informazione che vi verrà data nella finestra aperta.

Informazioni su SP2

INFORMAZIONI SU SP2

Download SP2

DOWNLOAD SP2

Iscriviti a:

Commenti (Atom)